이번에 살펴볼 취약점은 웹 페이지 내에서 약한 강도의 문자열로 로그인이 가능한지 아닌지 확인해 보면서 점검할 수 있습니다. 점검방법 가이드는 아래와 같습니다.

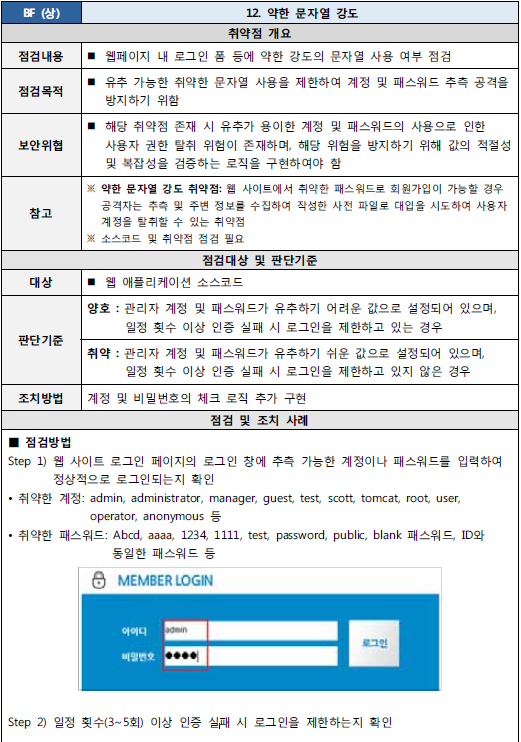

■ 점검방법

Step 1) 웹 사이트 로그인 페이지의 로그인 창에 추측 가능한 계정이나 패스워드를 입력하여

정상적으로 로그인되는지 확인

• 취약한 계정: admin, administrator, manager, guest, test, scott, tomcat, root, user,

operator, anonymous 등

• 취약한 패스워드: Abcd, aaaa, 1234, 1111, test, password, public, blank 패스워드, ID와

동일한 패스워드 등

해당 방법도 있지만 해당 방법을 통해서는 관리자 아이디 및 패스워드를 추측하는데 더 많이 이용되는 것 같습니다.

주로 비밀번호 변경시 비밀번호 강도가 강한지 혹은 비밀번호 강도 자체는 강하지만 프록시를 통해서 우회했을때 1234와 같은 쉬운 비밀번호로 변경이 가능한지 등의 여부를 통해서 취약점을 진단합니다.

주요정보통신기반 가이드의 내용은 아래와 같습니다.

이상입니다.

'Penetration > WEB' 카테고리의 다른 글

| [주요정보통신기반시설] 14. 취약한 패스워드 복구 (0) | 2023.10.25 |

|---|---|

| [주요정보통신기반시설] 13. 불충분한 인증 (0) | 2023.10.25 |

| [주요정보통신기반시설] 11. 크로스사이트 스크립팅 (0) | 2023.10.24 |

| [주요정보통신기반시설] 10. 악성 콘텐츠 (0) | 2023.10.24 |

| CSAP[클라우드 서비스 보안인증] (0) | 2023.10.16 |